Ďalším ukazovateľom toho, ako hackerské skupiny rýchlo zarábajú na svetových udalostiach a improvizujú svoje útočné kampane na dosiahnutie maximálneho účinku, boli odhalení aktéri hrozieb, ktorí sa vydávajú za Amnesty International, aby distribuovali malvér, ktorý sa vydáva za bezpečnostný softvér určený na ochranu pred monitorovacím softvérom NSO Group Pegasus.

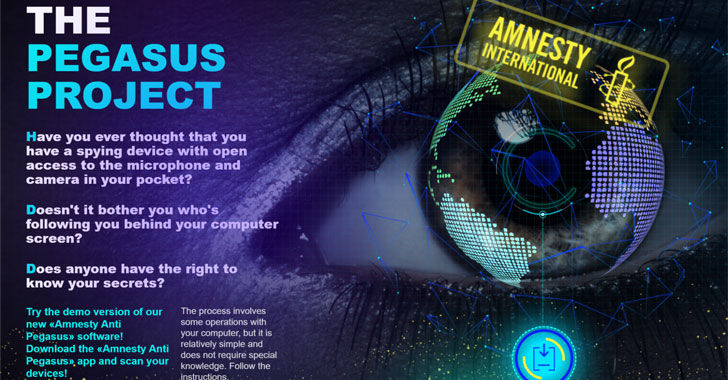

„Protivníci vytvorili falošnú webovú stránku, ktorá vyzerá ako Amnesty International – mimovládna organizácia zameraná na ľudské práva – a poukazuje na sľúbený antivírusový nástroj na ochranu pred nástrojom Pegasus od NSO Group,“ uviedli výskumníci Cisco Talos. “Stiahnutím sa však v skutočnosti nainštaluje málo známy malvér Sarwent.”

Medzi krajiny najviac zasiahnuté kampaňou patrí Spojené kráľovstvo, USA, Rusko, India, Ukrajina, Česká republika, Rumunsko a Kolumbia. Aj keď nie je jasné, ako sú obete nalákané na falošnú webovú stránku Amnesty International, spoločnosť zaoberajúca sa kybernetickou bezpečnosťou sa domnieva, že útoky by mohli byť zamerané na používateľov, ktorí môžu špecificky hľadať ochranu pred touto hrozbou.

Tento vývoj prichádza po výbušnom vyšetrovaní v júli 2021, ktoré odhalilo rozsiahle zneužívanie „spywaru vojenskej kvality“ izraelskej spoločnosti Pegasus na uľahčenie porušovania ľudských práv zo strany hláv štátov, aktivistov, novinárov a právnikov na celom svete. Mimovládna organizácia odvtedy tiež vydala súpravu Mobile Verification Toolkit (MVT), ktorá pomáha jednotlivcom skenovať ich zariadenia iPhone a Android, aby sa našli dôkazy o ohrození.

Okrem využitia trikov sociálneho inžinierstva pri navrhovaní nečestnej webovej stránky s identickým vzhľadom a štýlom legitímneho online portálu Amnesty International je cieľom modus operandi prinútiť návštevníka, aby si stiahol „Softvér Amnesty Anti Pegasus“ pod zámienkou antivírusového nástroja, ktorý obsahuje funkcie, ktoré umožňujú zlému hercovi nájsť cestu vzdialenou cestou do napadnutého počítača a preniknúť do citlivých informácií, ako sú prihlasovacie údaje.

Vzorka Sarwent použitá v maloobjemovej kampani je vysoko prispôsobený variant kódovaný v Delphi a je schopný umožniť prístup k vzdialenej ploche cez VNC alebo RDP a vykonávať príkazový riadok alebo inštrukcie PowerShell prijaté z domény kontrolovanej útočníkom, ktorej výsledky sú odoslané späť na server.

Talos pripisoval infekciu s vysokou dôverou rusky hovoriacemu hercovi, ktorý sa nachádza v krajine a je známy tým, že od januára 2021 prinajmenšom od januára 2021 hromadí útoky zahŕňajúce zadné vrátka Sarwent, ktoré sa šíria medzi rôznymi obeťami, pričom za pravdepodobnú považuje úroveň úprav vykonaných na údajnom antivíruse. dôkaz, že „prevádzkovateľ má prístup k zdrojovému kódu malvéru Sarwent“.

„Kampaň sa zameriava na ľudí, ktorí by sa mohli obávať, že sú terčom spywaru Pegasus,“ uviedli vedci. „Toto zacielenie vyvoláva otázky možného zapojenia štátu, no nie je dostatok informácií […] rozhodnúť o ktorom štáte alebo národe. Je možné, že je to jednoducho finančne motivovaný herec, ktorý chce využiť titulky na získanie nového prístupu.“